Veileder for godkjenning av informasjonssystem

Sikkerhetstiltak

Ved valg av tiltak ses det bla. hen til virksomhetsikkerhetsforskriften § 15. Prinsipper ved valg og utforming av sikkerhetstiltak, samt til kap. 4, inkludert § 22 om forsvarlig sikkerhetsnivå for skjermingsverdig informasjon.

Sikkerhetstiltak velges gjennom ett av følgende alternativer:

alternativ 1 – valg av sikkerhetstiltak med utgangspunkt i NSMs anbefalinger Sikkerhetstiltak velges med utgangspunkt i NSMs sikkerhetsfaglige anbefalinger, eksempelvis gitt i tekniske veiledninger eller håndbøker. Det er en forutsetning at anbefalingene benyttes for forholdene de er utformet for og i samsvar med de rammer og forutsetninger som er lagt til grunn, godkjennes. Sikkerhetsgodkjenning gjennomføres da samsvarsvurdering med anbefalingene.

Det kan selvsagt benyttes andre løsninger enn de NSM anbefaler og NSM har heller ikke gitt anbefalinger for alle forhold. I så fall velges sikkerhetstiltak med utgangspunkt i:

alternativ 2 – valg av sikkerhetstiltak i forhold til risiko (sikkerhetsnivå) Sikkerhetstiltak velges etter vurdering av tiltakenes tilstrekkelighet og hensiktsmessighet i forhold til aktuelle scenarier overfor beskyttelsesbehovet. Scenariene utrykkes som relevante uønskede hendelser det må beskyttes mot, og konkretiseres ved å angi mulige aktører bak hendelsene beskrevet ved:

tilhørighet

- eget personell2 med tilgang – dvs. medarbeidere i arbeidsforhold og som oppfyller ev. vilkår for tilgang i form av sikkerhetsklarering, autorisasjon og tjenstlige behov

- eget personell uten tilgang – dvs. medarbeidere i arbeidsforhold

- eksternt personell – som ikke har tilknytting til virksomheten

kapasitet (eller evne)

- liten – grunnleggende kompetanse, kjennskap til funksjon og operativt miljø fra åpne kilder, allment tilgjengelige ressurser

- middels – utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø, tilpas sede ressurser

- god – tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø, nødvendige ressurser intensjon (eller vilje) ubevisst, uønsket handling bevisst, opportunistisk handling handling med hensikt og plan

intensjon (eller vilje)

- ubevisst, uønsket handling

- bevisst, opportunistisk handling

- handling med hensikt og plan

Sikkerhetstiltakenes tilstrekkelighet og hensiktsmessighet vurderes:

- for hver av scenariene det må beskyttes mot

- i forhold til sikkerhetsgradering for berørt informasjon/klassifisering av berørt informasjonssystem, objekt eller infrastruktur

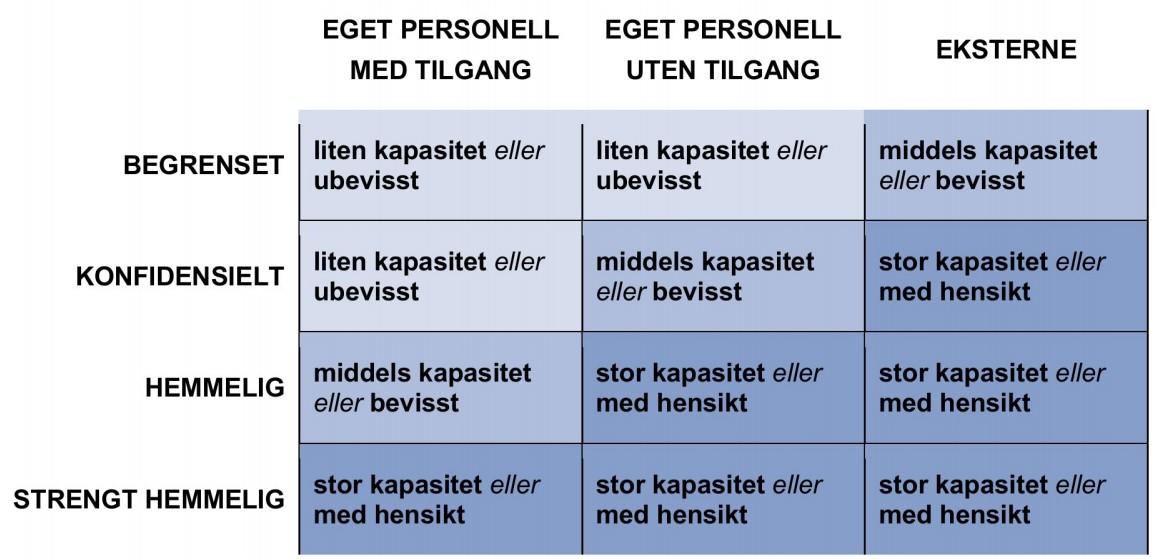

… samt i henhold til følgende sammenstilling:

Vurdering i forhold til sikkerhetsgradering 3

Leseveiledning:

BEGRENSET

Informasjonssystemet skal være sikret slik at eget personell (med eller uten tilgang) ikke kan forårsake uønskede hendelser overfor informasjonssystem som behandler informasjon sikkerhetsgradert BEGRENSET når de kun har grunnleggende kompetanse, informasjon fra åpne kilder og allment tilgjengelige ressurser – ved ubevisst uønsket handling.

Eksterne skal ikke kunne forårsake slike hendelser selv med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser – ved bevisst opportunistisk handling.

KONFIDENSIELT

Informasjonssystemet skal være sikret slik at eget personell (med tilgang) ikke kan forårsake uønskede hendelser overfor informasjonssystem som behandler informasjon sikkerhetsgradert KONFIDENSIELT når de kun har grunnleggende kompetanse, informasjon fra åpne kilder og allment tilgjengelige ressurser – ved ubevisst uønsket handling.

Eget personell (uten tilgang) skal ikke kunne forårsake slike hendelser selv med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser – ved bevisst opportunistisk handling.

Eksterne skal ikke kunne forårsake slike hendelser selv med tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø og nødvendige ressurser – selv om det foreligger hensikt og plan.

HEMMELIG

Informasjonssystemet skal være sikret slik at eget personell (med tilgang) ikke kan forårsake uønskede hendelser overfor informasjonssystem som behandler informasjon sikkerhetsgradert HEMMELIG selv med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser– ved bevisst opportunistisk handling.

Verken eget personell (uten tilgang) eller eksterne skal kunne forårsake slike hendelser selv med tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø og nødvendige ressurser – selv om det foreligger hensikt og plan.

STRENGT HEMMELIG

Det skal ikke være mulig å forårsake uønskede hendelser overfor informasjonssystem som behandler informasjon sikkerhetsgradert STRENGT HEMMELIG selv med tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø og nødvendige ressurser – og selv om det foreligger hensikt og plan.

Eksempler på vurdering av sikkerhetstiltak:

BEGRENSET

Situasjon: Skriver er tilkoblet informasjonssystem for behandling av informasjon sikkerhetsgradert BEGRENSET og er plassert i område der både medarbeidere med og uten tilgang til informasjon sikkerhetsgradert BEGRENSET, har adgang. Dokumenter skrives ut straks de sendes til utskrift. Virksomhetens sikkerhetsinstruks har ikke regler om håndtering av utskrifter.

Scenario: Medarbeidere (med eller uten tilgang) tar ved feil med seg (deler av) andres utskrifter med sikkerhetsgradert informasjon, og sender disse ut av virksomheten.

Vurdering: Gjeldende sikkerhetsnivå muliggjør at egne medarbeidere (med eller uten tilgang), ubevisst kan kompromittere informasjon sikkerhetsgradert BEGRENSET. Sikkerhetsnivået er følgelig ikke forsvarlig.

KONFIDENSIELT

Situasjon: Innleid renholdspersonell har tilgang til kontorlandskap etablert som beskyttet sone. Informasjonssystem for behandling av informasjon sikkerhetsgradert KONFIDENSIELT er plassert i sonen. Det er ikke etablert automatisk skjermsparer for, eller låsing av, informasjonssystemets arbeidsstasjoner. Virksomhetens sikkerhetsinstruks har ikke regler for bruk av skjermsparer eller regler for låsing.

Scenario: Innleid renholdspersonell blir fulgt av personell med permanent adgang til den beskyttede sonen, men får ved gjennomføring av renholdet likevel innsyn i informasjon på arbeidsstasjonenes skjermer.

Vurdering: Gjeldende sikkerhetsnivå muliggjør at egne medarbeidere uten tilgang (innleid rengjøringspersonell), bevisst og opportunistisk kan tilegne seg informasjon sikkerhetsgradert KONFIDENSIELT. Sikkerhetsnivået er følgelig ikke forsvarlig.

HEMMELIG

Situasjon: En virksomhet er lokalisert i et forretningsbygg med flere andre eksterne virksomheter i tilstøtende lokaler. Virksomheten har ikke oversikt over hvem som har tilgang til de tilstøtende lokalene. Virksomheten behandler sikkerhetsgradert informasjon HEMMELIG, men har ikke sikrede rom eller lokaler for tale sikkerhetsgradert HEMMELIG. Når virksomheten behandler og diskuterer informasjon sikkerhetsgradert HEMMELIG gjøres dette på dedikert kontor. Sikkerhetsinstruksen har regler som beskriver at alt av elektronisk utstyr ikke skal medbringes inn i rommet.

Scenario: Statlig trusselaktør har lokaler i etasje umiddelbart over virksomheten og kan via tekniske hjelpemidler få tilgang til informasjon som behandles i etasjen under.

Vurdering: Gjeldende sikkerhetsnivå muliggjør at eksterne med hensikt, plan og tilpasset kompetanse kan kompromittere informasjon sikkerhetsgradert HEMMELIG. Sikkerhetsnivået er følgelig ikke forsvarlig.

STRENGT HEMMELIG

Situasjon: Informasjonssystem for behandling av informasjon sikkerhetsgradert STRENGT HEMMELIG er plassert i sperret område og for bruk av en (autorisert og sikkerhetsklarert) medarbeider av gangen. Systemet har ingen eksterne tilkoblinger eller flyttbare lagringsmedier, men mulighet for kopiering av sikkerhetsgradert informasjon til flyttbart lagringsmedium.

Scenario: Egne medarbeidere med tilgang til det aktuelle informasjonssystemet kan kopiere sikkerhetsgradert informasjon til medbrakt flyttbart lagringsmedia og ta informasjonen med ut av virksomheten.

Vurdering: Gjeldende sikkerhetsnivå muliggjør at egne medarbeidere med tilgang med hensikt og plan og tilpasset kompetanse kan kompromittere informasjon sikkerhetsgradert STRENGT HEMMELIG. Sikkerhetsnivået er følgelig ikke forsvarlig.

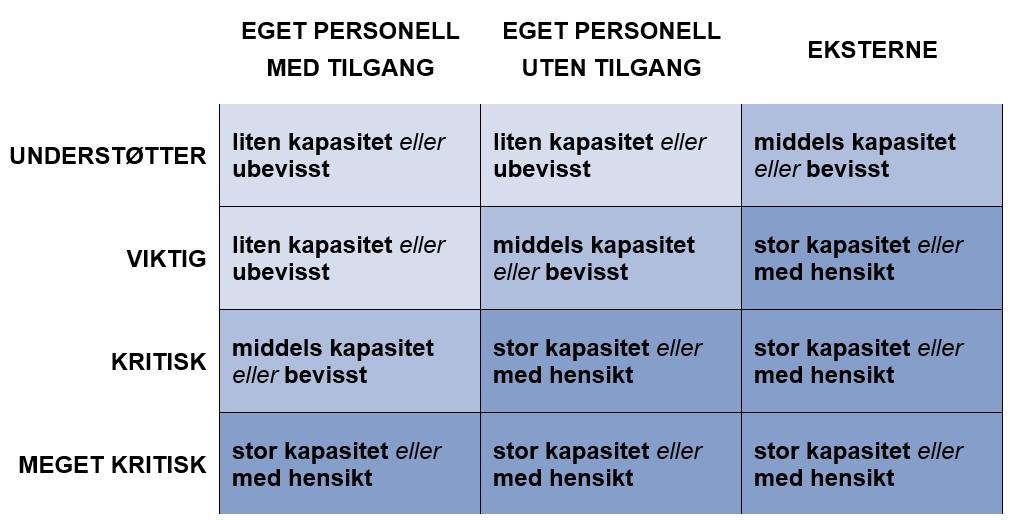

Vurdering i forhold til klassifisering 4

Leseveiledning:

UNDERSTØTTER

Informasjonssystemet skal være sikret slik at ikke eget personell (med eller uten tilgang) kan forårsake uønskede hendelser som påvirker funksjon i informasjonssystem som UNDERSTØTTER skjermingsverdig objekt, eller infrastruktur, når de kun har grunnleggende kompetanse, informasjon fra åpne kilder og allment tilgjengelige ressurser – ved ubevisst uønsket handling.

Eksterne skal ikke kunne forårsake slike hendelser selv med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser – ved bevisst opportunistisk handling.

VIKTIG

Informasjonssystemet skal være sikret slik at eget personell (med tilgang) ikke kan forårsake uønskede hendelser som påvirker funksjon i informasjonssystem med avgjørende betydning for objekt eller infrastruktur klassifisert VIKTIG når de kun har grunnleggende kompetanse, informasjon fra åpne kilder og allment tilgjengelige ressurser – ved ubevisst uønsket handling.

Eget personell (uten tilgang) skal ikke kunne forårsake slike hendelser selv med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser – ved bevisst opportunistisk handling.

Eksterne skal ikke kunne forårsake slike hendelser selv med tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø og nødvendige ressurser – selv om det foreligger hensikt og plan.

KRITISK

Informasjonssystemet skal være sikret slik at eget personell (med tilgang) ikke kan forårsake uønskede hendelser som påvirker funksjon i informasjonssystem med avgjørende betydning for objekt eller infrastruktur klassifisert KRITISK selv med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser – ved bevisst opportunistisk handling.

Eget personell (uten tilgang) eller eksterne skal ikke kunne forårsake slike hendelser selv med tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø og nødvendige ressurser – selv om det foreligger hensikt og plan.

MEGET KRITISK

Det skal ikke være mulig å forårsake uønskede hendelser overfor informasjonssystem med avgjørende betydning for objekt eller infrastruktur klassifisert MEGET KRITISK selv med tilpasset kompetanse, inngående kjennskap til funksjon og operativt miljø og nødvendige ressurser – og selv om det foreligger hensikt og plan.

Eksempler på vurdering av sikkerhetstiltak:

UNDERSTØTTER

Situasjon: Virksomheten har medarbeidere med tilganger til informasjonssystem som understøtter skjermingsverdig verdi. Virksomheten har ikke regler for oppdatering av tilgangsstyring og påloggingsrutiner, når ansatte slutter.

Scenario: Tidligere ansatte (eksterne) benytter gammel påloggingsdata og kjennskap til virksomhetens rutiner for å få tilgang til informasjonssystemet, og kan med dette forårsake uønskede hendelser overfor den skjermingsverdige verdien.

Vurdering: Gjeldende sikkerhetsnivå muliggjør at eksterne med utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser, bevisst kan påvirke funksjonen i informasjonssystem som understøtter skjermingsverdig verdi. Sikkerhetsnivået er følgelig ikke forsvarlig.

VIKTIG

Situasjon: Tjener i informasjonssystem med avgjørende betydning for skjermingsverdig verdi klassifisert VIKTIG er plassert i felles serverrom der også driftspersonell uten tjenstlig behov for tilgang til den aktuelle tjeneren (kun med behov for tilgang til annet utstyr) har adgang.

Scenario: Medarbeidere uten tilgang til det aktuelle informasjonssystemet kan gjennom adgang til serverrommet forårsake driftsavbrudd for tjeneren i informasjonssystemet.

Vurdering: Gjeldende sikkerhetsnivå muliggjøre at egne medarbeidere uten tilgang og som (gjennom sin stilling) har utvidet kompetanse, kjennskap til intern informasjon om funksjon og operativt miljø og tilpassede ressurser, bevisst kan påvirke funksjonen i informasjonssystem med avgjørende betydning for skjermingsverdig verdi klassifisert VIKTIG. Sikkerhetsnivået er følgelig ikke forsvarlig.

KRITISK

Situasjon: Medarbeidere med tilgang til informasjonssystem med avgjørende betydning for skjermingsverdig verdi klassifisert KRITISK har rettigheter for bruk av systemet utover tjenstlig behov.

Scenario: Medarbeidere med tilgang til det aktuelle informasjonssystemet kan benytte utvidede rettigheter for bruk av systemet til uønsket modifikasjon av data og til å hindre registrering av bruk av systemet.

Vurdering: Gjeldende sikkerhetsnivå muliggjør at egne medarbeidere med tilgang og med tilpassede ressurser (gjennom utvidede rettigheter), bevisst kan påvirke funksjonen i informasjonssystem avgjørende betydning for skjermingsverdig verdi klassifisert KRITISK. Sikkerhetsnivået er følgelig ikke forsvarlig.

MEGET KRITISK

Situasjon: Datasenter klassifisert som MEGET KRITISK skjermingsverdig verdi er plassert i et eget avlåst lokale i en fjellhall. Fjellhallen eies og driftes av en privat virksomhet. Denne har ansvar for vakthold, drift og leveranse av felles kjøle- og strømanlegg. Også andre virksomheter leier lokaler i fjellhallen. Alle leietakerne har tilgang til kjøle- og strømanleggene.

Scenario: Medarbeidere hos andre virksomheter har tilgang til og kan forårsake svikt i kjøle- eller strømanleggene

Vurdering: Gjeldende sikkerhetsnivå muliggjør at eksterne med tilpasset kompetanse, nødvendige ressurser og med hensikt og plan vil kunne forårsake uønskede hendelser overfor skjermingsverdig verdi klassifisert MEGET KRITISK. Sikkerhetsnivået er følgelig ikke forsvarlig.

2 eget personell omfatter også innleide og personell hos leverandører når forhold med betydning for sikkerhet er regulert i avtale tilsvarende som for medarbeidere i arbeidsforhold

3 Skjermingsverdig informasjon som ikke er sikkerhetsgradert, det vil si som må beskyttes av andre hensyn en konfidensialitet, vurderes i forhold til klassifiseringen for informasjonssystem, objekt eller infrastruktur som berøres dersom informasjonen går tapt, blir endret eller blir utilgjengelig.

4 Sammenstillingen benyttes for vurdering av klassifisert objekt og infrastruktur. Den benyttes også for vurdering av informasjonssystem som ikke selv er klassifisert (som objekt) men som har avgjørende betydning for klassifisert objekt eller infrastruktur, og sammenstillingen benyttes for vurdering av skjermingsverdig informasjon som ikke er sikkerhetsgradert, det vil si som må beskyttes av andre hensyn en konfidensialitet. Vurderingen gjennomføres da i forhold til klassifiseringen for objekter eller infrastruktur som berøres dersom informasjon går tapt, blir endret eller blir utilgjengelig.

Med understøtter menes informasjonssystem som ikke er skjermingsverdig, det vil si som ikke har avgjørende betydning for klassifisert objekt (og heller ikke selv er klassifisert), men som likevel har betydning for slike. Sikkerhetslovens krav om forsvarlig sikkerhetsnivå skal forstås slik at også slike systemer må sikres i nødvendig grad. Det er imidlertid ikke krav om godkjenning av disse informasjonssystemene.